Github dvwa

Koszyk 0. Dodaj do koszyka lub Kup na prezent Kup 1-kliknięciem. Przenieś na półkę. Do przechowalni.

Rok obfitował w różnego rodzaju podatności które umożliwiają umieszczenie webshell-i w usługach dostępnych za pomocą WWW — patrz np. Exchange np. W pierwszej części zajmiemy się podstawami jak wykrywać webshell w systemach Windows. Jednak niejednokrotnie nie mamy takiego komfortu i musimy radzić sobie w inny sposób. Dlatego do wykrywania webshell-i w systemach Windows wykorzystamy Sysmon. W niniejszych artykułach wykorzystamy 2 webshell-e. Różnią się od siebie sposobem obsługi oraz poziomem skomplikowania kodu.

Github dvwa

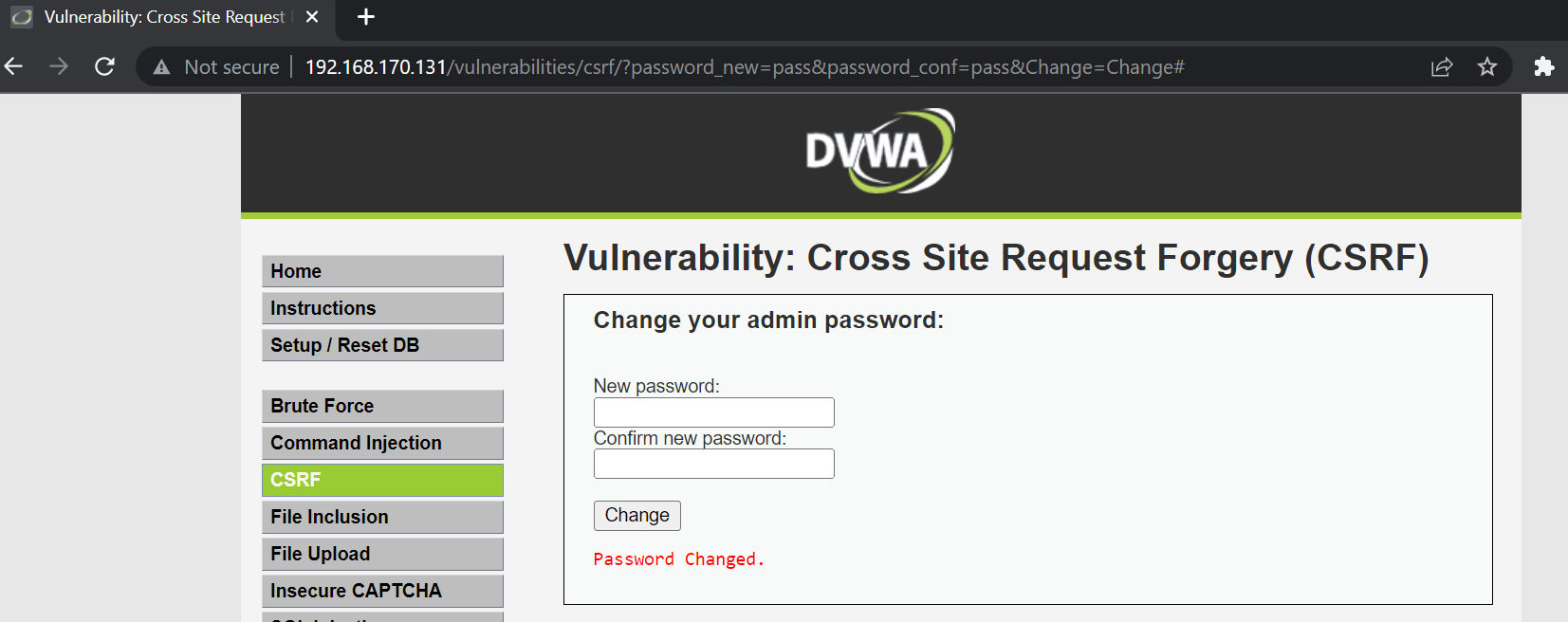

Można go uruchomić online w darmowym dostawcy usług hostingowych OnWorks dla stacji roboczych. Jego głównym celem jest pomoc specjalistom ds. Celem DVWA jest ćwiczenie niektórych z najczęstszych luk w zabezpieczeniach sieci Web o różnych poziomach trudności, za pomocą prostego, prostego interfejsu. Należy pamiętać, że w tym oprogramowaniu istnieją zarówno udokumentowane, jak i nieudokumentowane luki w zabezpieczeniach. To jest celowe. Zachęcamy do odkrywania jak największej liczby problemów. Cholernie podatna aplikacja internetowa jest cholernie podatna na ataki! Nie przesyłaj go do publicznego folderu html dostawcy usług hostingowych ani na żadne serwery internetowe, ponieważ zostaną one naruszone. Jest hostowany w OnWorks, aby można go było uruchomić online w najprostszy sposób z jednego z naszych bezpłatnych systemów operacyjnych. Wszelkie prawa zastrzeżone.

W podgrupach możemy znaleźć częściowy opis poszczególnych kategorii, np.

Przy zamówieniu podaj kod: Jestem uczniem technikum informatycznego i interesuję się od dłuższego czasu zabezpieczeniami. Szukam studiów, które dadzą mi tytuł oraz prace. Kieruję się do państwa z pytaniem czy macie jakieś godne polecenia studia na tym kierunku w Polsce. Z mojej strony — studia jako takie same bezpośrednio nie pomogą — tzn. Mogą za to dać niezłą bazę programowanie, adminowanie, kombinowanie — to w IT security jest dość przydatne ;-. Ważna jest oczywiście praktyka… ale nie warto tego robić hackując systemy w Internecie jak idzie.

The aim of DVWA is to practice some of the most common web vulnerabilities, with various levels of difficultly, with a simple straightforward interface. Some web applications allow the user to specify input that is used directly into file streams or allows the user to upload files to the server. At a later time the web application accesses the user supplied input in the web applications context. By doing this, the web application is allowing the potential for malicious file execution. When RFI is not an option, using another vulnerability with LFI, such as file upload and directory traversal, can often achieve the same effect. Objective : Read all five famous quotes from.. Make the following changes :. This allows for direct input into one of many PHP functions that will include the content when executing.

Github dvwa

The aim of DVWA is to practice some of the most common web vulnerabilities, with various levels of difficultly, with a simple straightforward interface. If we cannot see it, that means we are not logged in as admin , so we must logout and login again. When developers have to build authorisation matrices into complex systems it is easy for them to miss adding the right checks in every place, especially those which are not directly accessible through a browser, for example API calls. As a tester, you need to be looking at every call a system makes and then testing it using every level of user to ensure that the checks are being carried out correctly. This can often be a long and boring task, especially with a large matrix with lots of different user types, but it is critical that the testing is carried out as one missed check could lead to an attacker gaining access to confidential data or functions. Objective : Your goal is to test this user management system at all four security levels to identify any areas where authorisation checks have been missed. The system is only designed to be accessed by the admin user, so have a look at all the calls made while logged in as the admin, and then try to reproduce them while logged in as different user.

Bohemian rhapsody mp3 скачать

Desilda Toska embarked on her professional journey as a QA engineer, honing her skills through years of dedicated work. Na pierwszym stopniu przez pierwsze dwa lata były moim zdaniem męczące mało potrzebne rzeczy… Niestety to nie te czasy kiedy studia gwarantowały pracę nie mówię tylko o IT. Ogrom sprawozdań i zajęć nie pozwala na skupieniu się na pogłębianiu wiedzy, którą chciałoby się mieć w jego wypadku Java. Przenieś na półkę. Akceptuję regulamin. Logujemy się, używając nazwy użytkownika guest i takiegoż hasła. Webshell W niniejszych artykułach wykorzystamy 2 webshell-e. Strona główna Lista wydań Nr - Styczeń Przede wszystkim uczy systematyczności i tego, że warto rozwijać swoją wiedzę także poza wykładami i ćwiczeniami. Pozdrawiam Odpowiedz. Politechnika Białostocka 3. Daj nam znać. Dzięki Sysmon możemy monitorować powstawanie nowych plików w lokalizacji, gdzie znajdują się pliki strony. Robert Crossler przedstawił kwestie związane z wyborami w c

The aim of DVWA is to practice some of the most common web vulnerabilities, with various levels of difficultly, with a simple straightforward interface. CSP is used to define where scripts and other resources can be loaded or executed from. This module will walk you through ways to bypass the policy based on common mistakes made by developers.

Cholernie podatna aplikacja internetowa jest cholernie podatna na ataki! Essential Linux Commands. Dokumentacja Twórcy włożyli wiele wysiłku w dostarczenie obszernej dokumentacji. Zamknij Wybierz metodę płatności. Fenomenalne źródło wiedzy, z każdym kolejnym numerem zaskoczenie, co w dobie internetu i łatwego dostępu do treści nie jest prostą sprawą. Robert Crossler przedstawił kwestie związane z wyborami w c This practical guide enables you to implement DevOps best practices while building systems with automation and reusability in mind. Na WAT otwierają nowy kierunek może Cię zainteresuje. From package management and file manipulation to networking and making use of Linux in the cloud, this book covers everything you need to get started with Linux administration and become a more proficient system administrator. Zdecydowanie nie polecam, nie miało to żadnego związku z bezpieczeństwem. Polecam również e-lekturę np. Dla mnie lektura miesięcznika jest bardzo przydatna, ponieważ w jednym miejscu mam sporo potrzebnych informacji. Narzędzia te uruchamiamy ręcznie z menu Targets , po czym odpowiednie witryny pojawią się w Firefoksie.

Doubly it is understood as that

I recommend to you to come for a site on which there are many articles on this question.

I shall afford will disagree